Vishing : comment Hucency a inventé le premier moyen mnémotechnique pour lutter contre cette typologie d’attaque

Le vishing, ou phishing vocal, est une attaque d’ingénierie sociale de plus en plus répandue et sophistiquée.

Elle vise à piéger un utilisateur par téléphone pour obtenir des informations sensibles ou l’inciter à réaliser une action urgente au profit de l’attaquant.

Face à cette menace, Hucency innove : nous avons créé V.I.I.S.H.E.R, un moyen mnémotechnique inédit dédié à la cybersécurité, proposé à nos clients et conçu pour devenir un réflexe universel contre les attaques par téléphone.

Hucency, un acteur clé face au vishing

Hucency a fait le constat suivant : des moyens mnémotechniques sont largement utilisés pour ancrer des actes réflexes dans certaines institutions (secours à la personne, armée, etc.), tels que P.A.S. (Protéger, Alerter, Secourir), C.C.C. (Col, Cravate, Ceinture), et bien d’autres.

Jusqu’ici, aucun moyen mnémotechnique n’existait pour lutter contre l’ingénierie sociale par téléphone. C’est pourquoi Hucency a développé V.I.I.S.H.E.R.

Avec V.I.I.S.H.E.R, Hucency devient un acteur clé de la sensibilisation comportementale aux cybermenaces, en proposant un outil concret et accessible à tous.

Notre objectif est clair : faire de V.I.I.S.H.E.R un réflexe utile, non seulement pour les entreprises et leurs collaborateurs, mais aussi pour les institutions et les acteurs gouvernementaux, afin que toute personne confrontée à une demande d’action sensible puisse disposer d’un outil de défense simple et efficace.

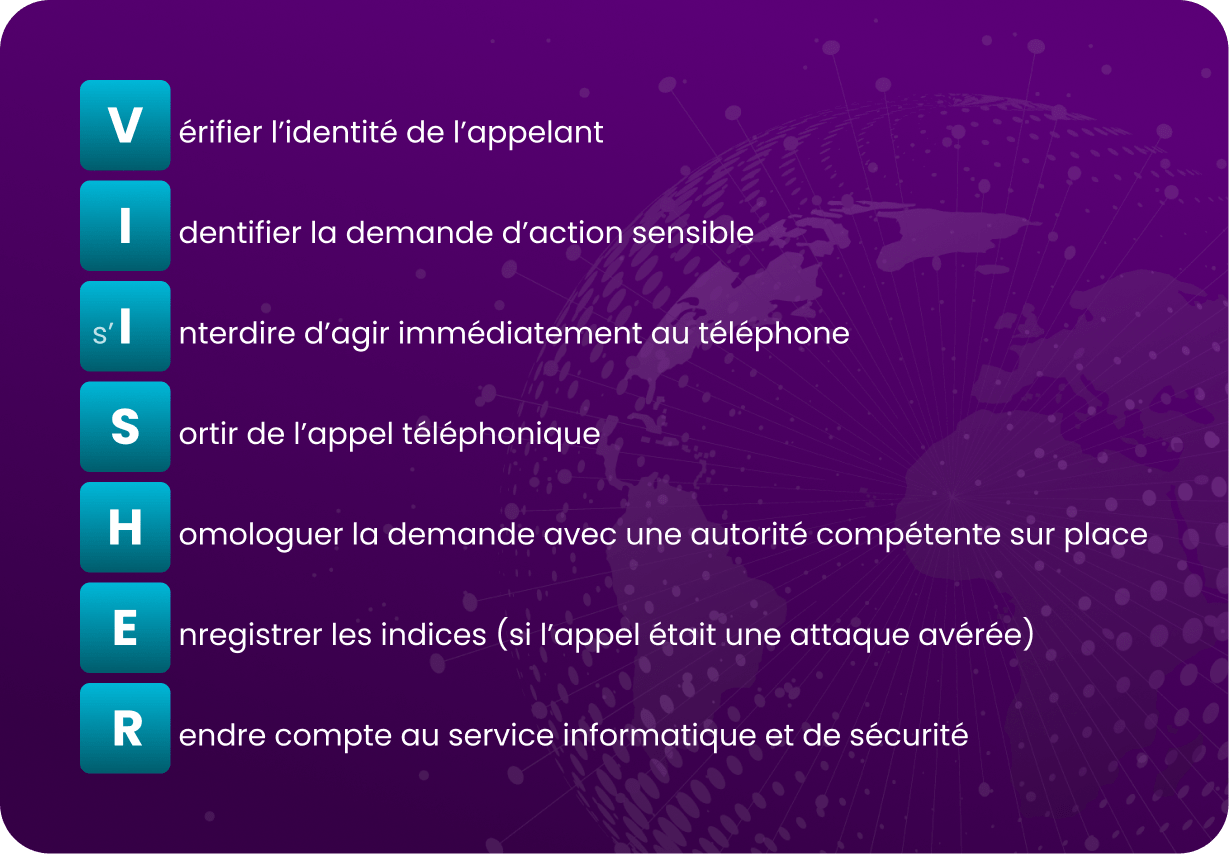

V.I.I.S.H.E.R : un réflexe simple à mémoriser

Le moyen mnémotechnique V.I.I.S.H.E.R se décline en 7 étapes claires et faciles à retenir :

-

V : Vérifier l’identité de l’appelant

-

I : Identifier la demande d’action sensible

-

I : (s’)Interdire d’agir immédiatement au téléphone

-

S : Sortir de l’appel téléphonique

-

H : Homologuer la demande avec une autorité compétente sur place

-

E : Enregistrer les indices (si l’appel était une attaque avérée)

-

R : Rendre compte au service informatique et de sécurité

Un outil pédagogique simple, conçu pour aider les collaborateurs à protéger leur organisation en situation réelle.

Les bons réflexes face à un appel impliquant une demande d’action sensible

En complément du mnémotechnique V.I.I.S.H.E.R, il est essentiel d’intégrer des bonnes pratiques :

-

- Prendre le temps de reformuler l’objet de l’appel et l’identité de l’interlocuteur.

(Conseil Hucency) Cela permet une meilleure conscience de la situation et un gain de temps pour mieux maîtriser la conversation téléphonique.

- Prendre le temps de reformuler l’objet de l’appel et l’identité de l’interlocuteur.

-

- Considérer toute demande d’action sensible immédiate comme suspecte.

(Conseil Hucency) Les attaquants ont besoin de mener une action rapide pour mieux atteindre leurs objectifs. L’usage de prétexte introduisant une notion d’urgence est par nature suspecte.

- Considérer toute demande d’action sensible immédiate comme suspecte.

-

- Signaler les comportements inhabituels aux services de sécurité.

(Conseil Hucency) Certains appels anodins servent en réalité à collecter des informations. Cette étape est souvent le point de départ d’une attaque.

- Signaler les comportements inhabituels aux services de sécurité.

-

- Procéder à une double validation.

-

- Apprendre à bien différencier les appels internes et externes.

(Conseil Hucency) Attention : il est possible d’être confronté à de l’usurpation de numéro. Cela renforce l’importance des autres réflexes de V.I.I.S.H.E.R.

- Apprendre à bien différencier les appels internes et externes.

-

- Contrôler systématiquement les e-mails ou messages liés à l’appel reçu (expéditeur, urgence, contexte).

(Conseil Hucency) Un fraudeur a besoin de l’interaction de l’utilisateur pour avancer. Ces interactions peuvent être :

– une demande d’action sur un élément transmis par l’attaquant ;

– une demande d’envoi vers un destinataire défini par l’attaquant ;

– une demande de transmission d’informations confidentielles.

Le contrôle de la nature et du contenu des interactions est donc primordial.

- Contrôler systématiquement les e-mails ou messages liés à l’appel reçu (expéditeur, urgence, contexte).

-

- Se rappeler qu’il est légitime de questionner son interlocuteur ou de le faire patienter pour authentifier sa démarche.

Un futur standard en cybersécurité ?

Avec V.I.I.S.H.E.R, Hucency a pour ambition de permettre aux utilisateurs et aux organisations de ne pas rester sans solutions face à l’ingénierie sociale.

Parce que la cybersécurité repose avant tout sur l’humain, Hucency place une nouvelle fois l’utilisateur au cœur de la défense numérique. Ainsi, chaque collaborateur devient un maillon fort de la sécurité collective.

Conclusion

Le vishing est une menace grandissante et, par conséquent, il nécessite des réflexes adaptés.

Avec V.I.I.S.H.E.R, Hucency propose un outil inédit, simple et universel, qui pourrait demain devenir un standard de sensibilisation face aux attaques téléphoniques.

Offre spéciale Cybermois

À l’occasion du Cybermois, nous vous proposons d’expérimenter le Vishing Pentest gratuitement et sans engagement.

Inscrivez-vous via notre formulaire :

Contactez notre expert Vishing

Vous souhaitez en savoir plus sur le vishing et découvrir comment protéger vos collaborateurs contre ce type d’attaque ?

Nos experts Hucency sont à votre disposition pour vous accompagner.

Prenez directement contact avec notre Responsable Vishing pour :

-

obtenir des conseils personnalisés,

-

poser vos questions sur le moyen mnémotechnique V.I.I.S.H.E.R,

-

ou mettre en place un Vishing Pentest adapté à votre organisation.